浏览器保存插件

【转帖】主流显卡H265、VP9硬件解码支持情况 - 知乎

Caddy – 方便够用的 HTTPS server 新手教程_weixin_34279184的博客-CSDN博客

亂數假文產生器 - Chinese Lorem Ipsum

Caddy实战- CSDN搜索

【如何优雅地写博客】利用h5ai自建一个视频床!

【如何优雅地写博客】自建一个永不裂开的图床!

小爱同学网络唤醒(Wake on Lan,WOL)启动电脑 - 知乎

安全的内网穿透保姆级教程,使用nginx反向代理给内网设备实现双向ssl认证,阻止无证书用户暴力破解nas|网卡|主机|内网穿透_新浪新闻

解决BCM94360CD 4天线,在windows10下蓝牙耳机断断续续问题

内网穿透 篇三:安全的内网穿透保姆级教程,使用nginx反向代理给内网设备实现双向ssl认证,阻止无证书用户暴力破解nas_NAS存储_什么值得买

5分钟了解游戏加速器的原理与搭建 - 知乎

解决BCM94360CD 4天线,在windows10下蓝牙耳机断断续续问题 | 粘贴怪

# PS2 重装机兵 沙尘之锁攻略

前线任务4攻略上

前线任务4攻略下

前线任务4系统详解

前线任务5详细流程攻略

Potplayer + LAVFilters + madVR 配置教程

linux 启动服务后台运行,linux后台启动任务

openwrt管理后台使用caddy代替uhttpd

编译caddy替代openwrt的uhttpd

如何获取Bing每日图片并作为网站背景图使用?

Bing每日壁纸API

一分钟自建zerotier-plant

zerotier的planet服务器(根服务器)的搭建踩坑记。无需zerotier官网账号

anylink

在 Linux 系统下使用迅雷远程离线下载

docker修改Docker容器启动配置参数

opkg 全部更新

甲骨文云 开户root,防火墙

UNRAID增加和缩小虚拟机虚拟磁盘大小

cm311-1a有2个IP的原因

榨干性能!魔百和CM311-1a KVM Openwrt& Docker安装以及Tailscale内网穿透保姆级教程_NAS存储_什么值得买

openwrt tailscale

UNRAID增加和缩小虚拟机虚拟磁盘大小

详解OpenWrt路由器设置Crontab定时检查网络并重启

Debian如何更换apt源

debian11 配置samba服务 linuxsys

debian11 配置samba服务

Debian 部署安装 Clash

防止甲骨文永久免费的计算实例被回收

怎么查看docker启动参数

Docker中Jellyfin开启硬件加速(Intel QuickSync)

Ext4文件系统修复

armbian显示系统信息的脚本-斐讯无线路由器以及其它斐迅网络设备-恩山无线论坛 - Powered by Discuz!

armbian显示系统信息的脚本

Linux 让终端走代理的几种方法

网站推荐

通过KMS方式激活 Windows 11 系统

各种显卡H265/HEVC/VP9/AV1格式4K和8K视频硬解码支持列表

unraid安装clash 及启用http代理_NAS存储_什么值得买

常见软路由/NAS/低功耗处理器对比 2020.12

1130-白嫖者联盟

Debian-Linux配置网卡网络方法

光猫桥接模式下,通过路由器访问光猫.简单设置

Docker一键脚本安装脚本(可选安装Docker Compose)

tgapi推送教程

UNRAID 使用自定义证书教程

只有 3MB 的自签名证书制作 Docker 工具镜像:Certs Maker

如何制作和使用自签名证书

通过Nginx Proxy Manager反代访问unraid管理页面

unRAID 篇十:unRAID 6.10.3远程管理并开启SSL访问_软件应用_什么值得买

unRAID 篇十一:unRAID 篇十:unRAID 6.10.3远程管理并开启SSL访问-填坑_软件应用_什么值得买

入正 Unraid ! 6.10 更新了什么?证书如何配置?

NAS那些事儿 篇一:纯IPV4访问纯IPV6且内网穿透_NAS存储_什么值得买

甲骨文Oracle取消强制修改密码

用uci配置openwrt防火墙

捡垃圾 篇八:花30元实现你的平价sonos——音响升级DLAN和Airplay,附上平价音响推荐_蓝牙音箱_什么值得买

3 分钟教你解锁 Sonos 和小爱等智能音箱的 AirPlay 功能_软件

CentOS7、ubuntu正确挂载网络磁盘方法

全网首发,没有比这更快的视频下载方法!

黑苹果硬件配置推荐,铭瑄MS-挑战者 H510ITX主板,安装真的很简单

黑苹果硬件配置推荐,铭瑄MS-挑战者H510ITX主板,安装真的很简单

openwrt 一键更新所有软件 opkg upgrade all packages

黑猴子的家:华为 OpenEuler(欧拉) Linux 之基本配置 - openEuler-20.03-LTS

免费翻墙,批量vless节点,反代伪装网页,轻松跑满本地宽带

小米(Mi) 6小米(Mi) 6 手机刷 TWRP 方法,刷三方Recovery方法(解决卡米问题)刷机解锁

debian12版本默认SSH不让ROOT账户远程登录解决方案(重置密码)

Debian安装Oh-my-zsh

【转发】zsh中 配置显示完整路径

如何在Linux系统中查看CPU温度

Fedora 启动 SSH服务 - 学海无涯1999 - 博客园

Bash命令行显示当前用户的完整路径

使用YUM安装docker

Linux 中的 ls 命令使用教程

Linux系统资源监控工具(top,htop,glances)

UNraid安装HomeAssistant与智能家庭部署_智能家居_什么值得买

Home Assistant如何安装配置HACS(hacs安装配置图文教程)

Homeassistant安装HACS_china(HACS)和ha_file_explorer(文件管理器) - kccic - 博客园

zsh 环境变量无法正常工作ShellClash

LInux远程文件传输效率工具:lrzsz

Windows 上的 Linux 子系统:WSL

Docker 无法启动 Failed to start LSB: Create lightweight, portable, self-sufficient containers.

一键安装docker(命令)

xiaoya全家桶系列教程:原版小雅、alist-tvbox、小雅-emby

Oracle OCI甲骨文云VPS启用原生IPv6

systemctl配置管理文件详解

Linux系统服务神器:systemctl的配置与使用 - 掘金

使用 oh-my-zsh 找不到 shellclash

ps2022总是提示需要访问钥匙串秘钥怎么解决?

在 macOS 中使用 Parallels Desktop 虚拟机安装 OpenWrt | Sukka's Blog

HP t430 Q&A

折腾 HP T430 Thin Client

惠普HP t430安装openwrt,配置旁路由,附跑分

联通GPON/4+1+WiFi(2.4G)TEWA-800G配置桥接模式

Ubuntu挂载Apfs文件系统磁盘(OSX分区) - 小家猫 - 博客园

unRAID虚拟机添加声卡_unraid虚拟机安装虚拟声卡-CSDN博客

docker 限制网速

jellyfin 代理

使用Cloudflare Worker代理Telegram Bot Api(2023.05)

Cloudflare + Backblaze私有桶 实现免费的图床 | king

MacOS 14 Sonoma 英特无线网卡无法检测更新及在线升级失败解决方案 - 黑果之家

惠普HP t430安装openwrt,配置旁路由,

小雅Alist定时清理缓存 - xyztank - 博客园

Unraid中安装小雅Alist、Emby全家桶

(图文)jellyfin如何重置账户密码的详细教程

【2023-10-24】【R4S】 (RK3399) jellyfin 硬解4K H.265 视频-OPENWRT专版-恩山无线论坛

从已运行容器获取docker run参数

armbian 一键换源

dts — rk3399.dtsi

samba搭建记录

docker限制容器下载速度

好好学Docker:Docker容器网络限速

记录一次Unraid开心版升级 | 一个无人问津的小站

manjaro软件包管理器pacman介绍,并于centOS7yum类比

当Mac文件被永久锁定后,如:hosts文件无法修改被锁定且无法解锁

switch《塞尔达传说王国之泪》1.21含60帧多功能mod

命令提示符、Powershell、CMD闪退问题的解决

批量更新 OpenWRT 软件包

ROS7.8 L6授权 MikroTik_RouterOS7.8 _UEFI_ESXI+PVE+unRaid_i225_i226

联通吉比特TEWA-800G超级管理员密码获取

systemd时代的/etc/fstab - Systemd系列文章

armbian插入磁盘自动挂载及docker安装

开发板linux自动挂载U盘和SD卡/Automount usb disk and sdcard on the linux

udev自动挂载和命名

使用Cloudflare Worker代理Telegram Bot Api

RK3588在Armbian上运行PIKVM

穷人的IP-KVM远程访问

禁用Intel ME

sunshine 基地版串流食用指南

Docker版本的Transmission更换webui为 transmission-web-control

WOL 网络唤醒避坑指南:常见问题的分析与内容补充_软件应用_什么值得买

Win11 设置 Syncthing 开机自启动

imlala/ubuntu-xfce-vnc-novnc

NAS用户必备!170 多个好玩的,好用的docker容器_NAS存储_什么值得买

通过Redroid搭建自己的云手机

基于 Telegraph 的免费图床 - 摸鱼派 - 白与画科技

Webmin--一个用于Linux基于Web的系统管理工具

CMWTAT_Digital_Edition/README.zh.md at master · TGSAN/CMWTAT_Digital_Edition

❤️🔥电视盒子助手Docker版使用摘要-悟空的日常

Update LineageOS on Xiaomi Mi 6

一加七Pro刷lineageos21(kernelsu+gapps)

Install LineageOS on Xiaomi Mi 6

Android刷機常見的GApps套件 (Google服務框架) 比較,OpenGApps、NikGApps、MindTheGApps、microG · Ivon的部落格

r08 armbian固件喇叭播放 - LaJiLao.Top

Docker 命令大全 | 菜鸟教程

本文档使用 MrDoc 发布

-

+

首页

如何制作和使用自签名证书

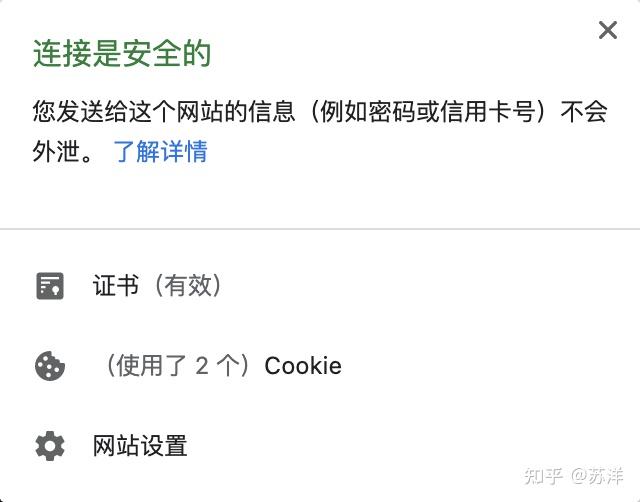

在计算机加密和安全领域中,我们会时常遇到:自签名安全证书。 因为自签名证书签发相对于商业证书流程简单,费用低廉(除了电费几乎不花钱),更新容易。所以在开发领域、甚至一些小众场景下特别常见,比如 K8S / MySQL 集群中的 TLS 认证,一些大的集团、公司的内网服务、网站安全证书、企业路由器设备的管理后台、用于管理企业员工的“安全准入客户端”等不乏使用这个方案。 本篇文章就来聊聊如何快速生成证书,以及如何安装部署到不同的环境中。 ## **写在前面** **更新于 2022.10.22 ,如果你只是需要生成自签名证书,可以使用下面的小工具,如果你需要了解具体使用等方法,可以继续阅读。希望有帮助你节约到时间 :D (如有,记得点赞支持“一键三连”)** [](https://zhuanlan.zhihu.com/p/576145414) 经常有人说,使用自签名证书不安全,会导致中间人攻击。这里需要为自签名证书“正名”,如果你制作生成的证书被妥善保管(即不泄漏并被二次利用),并将其加入你的有限的设备(自用、团队使用)的证书信任列表中,在明确你的设备访问地址(不涉及DNS攻击),你是不会遇到中间人攻击的。 比如当你遇到类似下面的场景,不一定会遇到不安全的事情,有可能只是管理员忘记换掉过期证书、或者你自己生成证书后,使用了一台没有信任证书的设备进行访问、也可能是管理员压根没有想在公网签发证书,想做一个私有的网站:  多数时候我们看到的不安全的证书是因为应用错误配置、有心人基于 DNS 地址攻击、证书过期造成、甚至是我们未曾正确配置证书信任白名单造成的。 一旦我们正确生成证书,在妥善保存证书后,进行了有限设备的白名单设置后,我们的证书和商业证书的使用是几乎没有差别的(除了无法使用 OCSP、EV 证书使用上存在一定额外工作外)。  那么来聊聊如何快速生成证书。 ## **使用命令行脚本生成自签名证书** 最常见和通用的做法便是安装配置一个带有 `openssl` 环境的系统,然后使用命令行执行类似下面这样的命令: ```bash openssl req -x509 -newkey rsa:2048 -keyout ssl/${fileName}.key -out ssl/${fileName}.crt -days 3600 -nodes ... ``` 这里如果你选择不使用配置文件的话,得参考**[openssl](https://link.zhihu.com/?target=https%3A//www.openssl.org/docs/manmaster/man1/req.html)** 文档,附带一堆参数,或需要交互式的输入一堆选项,并祈祷在中间每一步没有输入出错,例如下面这样: ```bash enerating a RSA private key ....................................................................................................................................................................................................................................................................++++ .............................................................++++ writing new private key to 'example.key' ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]:CN State or Province Name (full name) [Some-State]:XX Locality Name (eg, city) []:XXXX Organization Name (eg, company) [Internet Widgits Pty Ltd]:Example, Inc Organizational Unit Name (eg, section) []:IT Common Name (e.g. server FQDN or YOUR name) []:example.com Email Address []:example@soulteary.com ``` 相比之下,使用类似下面的配置生成证书会稍微容易那么一些: ```bash #!/bin/sh OUTPUT_FILENAME="lab.com" printf "[req] prompt = no default_bits = 4096 default_md = sha256 encrypt_key = no string_mask = utf8only distinguished_name = cert_distinguished_name req_extensions = req_x509v3_extensions x509_extensions = req_x509v3_extensions [ cert_distinguished_name ] C = CN ST = BJ L = BJ O = HomeLab OU = HomeLab CN = lab.com [req_x509v3_extensions] basicConstraints = critical,CA:true subjectKeyIdentifier = hash keyUsage = critical,digitalSignature,keyCertSign,cRLSign #,keyEncipherment extendedKeyUsage = critical,serverAuth #, clientAuth subjectAltName = @alt_names [alt_names] DNS.1 = lab.com DNS.2 = *.lab.com DNS.3 = *.page.lab.com ">ssl/${OUTPUT_FILENAME}.conf openssl req -x509 -newkey rsa:2048 -keyout ssl/$OUTPUT_FILENAME.key -out ssl/$OUTPUT_FILENAME.crt -days 3600 -nodes -config ssl/${OUTPUT_FILENAME}.conf ``` 类似的脚本,我曾在 Traefik 示例脚本中提到过: **[https://github.com/soulteary/traefik-example/blob/main/scripts/generate-certs.sh](https://link.zhihu.com/?target=https%3A//github.com/soulteary/traefik-example/blob/main/scripts/generate-certs.sh)** 。 还有更简单的方案吗?尤其是在有不断修改 DNS、希望使用脚本自动化签订证书的场景下? ## **快速生成证书** 为此我写了一个脚本,并使用容器进行封装,以达到可以使用极其简的命令行来生成证书的目的,并借助容器简化掉了本地需要安装 openssl 依赖的问题,“开箱即用”。相关代码我已经开源,项目地址:**[https://github.com/soulteary/certs-maker](https://link.zhihu.com/?target=https%3A//github.com/soulteary/certs-maker)** 比如你想生成一个稍微复杂一些的站点证书,只需要执行下面这行命令就足够了: ```bash docker run --rm -it -e CERT_DNS="domain.com;*.domain.com;*.a.domain.com" -v `pwd`/certs:/ssl soulteary/certs-maker ``` 执行完毕你将会看到类似下面的日志: ```bash User Input: { CERT_DNS: 'domain.com;*.domain.com;*.a.domain.com' } Generating a RSA private key ................................................................................................................................................+++++ .........................................................+++++ writing new private key to 'ssl/domain.com.key' ----- ``` 以及能够在 `ssl` 目录中看到我们生成的证书文件。 至于其他的使用方式,比如生成包含多个域名的混合证书、生成单个证书,只需要调整 `CERT_DNS` 参数的值即可。如果想进一步定制前文提到的证书细节,比如证书签发国家、省份等信息,可以参考开源项目仓库的使用方式,添加其他的参数,这里就不过多赘述了。 ### **使用 docker-compose 生成** 如果你希望将命令保存下来,作为代码存储在仓库里,也可以考虑编写一个 compose 文件: ```yaml version: '2' services: certs-maker: image: soulteary/certs-maker environment: - CERT_DNS=a.com;b.com;c.com;*.d.com; volumes: - ./certs:/ssl ``` 将上面的内容保存为 `docker-compose.yml`,然后执行 `docker-compose up` ,你会在 `certs` 目录看到生成的证书文件。 ## **使用证书** 生成证书之后,来聊聊如何使用证书。 ### **在各种系统上导入证书** 导入证书可以参考下面的文档,过程都很简单,引导证书,然后重启需要使用证书的应用即可。 ### **在 Java 应用中信任自签名证书** 如果你使用的是 Java 应用访问自签名的网站,应用访问过程会出现因为证书错误而拒绝连接的错误。 解决这个问题并不复杂,只需要额外做一点点工作,将证书添加到 `keystore` 中,重启 Java 应用即可: ```bash sudo keytool -import -alias charles -file /Path-To-Certs/key.crt -keystore $JAVA_HOME/jre/lib/security/cacerts -storepass changeit ``` 这个操作对于证书过期的情况,也同样有效,早先有一篇文章有描述:**[《使用 Docker 和 Traefik v2 搭建 Confluence 7.3 》](https://link.zhihu.com/?target=https%3A//soulteary.com/2020/03/06/confluence-7-with-docker.html)**。 ### **在 Debian / Ubuntu / Alpine 系统中信任证书** 对于 Debian / Ubuntu 系统,信任证书相当简单,只需要将证书拷贝到“待安装目录”,然后执行证书更新命令即可: ```bash cp *.crt /usr/local/share/ca-certificates/ update-ca-certificates ``` Alpine 也是一样,考虑我们经常在容器场景中使用它,所以这里直接给出一个完整的Dockerfile 示例: ```bash FROM alpine RUN apk update && apk add ca-certificates && rm -rf /var/cache/apk/* ADD ./ssl/*.crt /usr/local/share/ca-certificates/ RUN update-ca-certificates --fresh ``` ## **搭建配合安装证书使用的 Web 服务** 上文中如果想在客户端(尤其是手机)上安装证书,一定会遇到跨系统传输文件的问题。为了方便分发和安装,这里可以使用 Nginx 启动一个用于分享证书安装的 Web 服务。  ### **搭建通用服务** 我们可以使用 Nginx 的 **ngx\_http\_sub\_module** 和 \*\* ngx\_http\_autoindex\_module\*\* 模块构建一个能够自动列举证书目录的服务: ```bash server { listen 80; server_name localhost; location = /favicon.ico { empty_gif; } location / { root /public; autoindex on; sub_filter '<h1>Index of /</h1>' '<h1>Get Certs</h1>'; sub_filter_once on; } } ``` 将上面的内容保存为 `default.conf` 后,再创建一个名为 `docker-compose.yml` 的配置文件: ```bash version: '2' services: nginx: image: nginx:1.19.6-alpine ports: - 8080:80 volumes: - ./default.conf:/etc/nginx/templates/default.conf.template:ro - ./public:/public:ro ``` 然后使用 `docker-compose up` 启动服务后,使用手机访问页面,就能够看到类似下面的页面,然后使用手机访问证书文件进行安装和信任就可以啦。 ### **更简单的配置方式** 上面的模式我们将配置和服务编排文件分拆成了两个文件,考虑到这个 Nginx 配置十分简单,那么我们是否有办法将其简化呢? 答案是有的,通过对 `command` 命令进行调整,我们可以将 Nginx 配置的创建和服务启动同时写在 `docker-compose.yml` 编排文件中: ```yaml version: '2' services: nginx: image: nginx:1.19.6-alpine ports: - 8080:80 volumes: - ./public:/public:ro command: > /bin/sh -c " echo \"daemon off;\" >> /etc/nginx/nginx.conf; echo \"server { listen 80; server_name localhost; location = /favicon.ico { empty_gif; } location / { root /public; autoindex on; sub_filter '<h1>Index of /</h1>' '<h1>Get Certs</h1>'; sub_filter_once on; } }\" > /etc/nginx/conf.d/default.conf; nginx; " ``` ## **最后** 最近入手了三根雷电数据线,快过年了,或许可以折腾一下雷电数据线组网开发。 \--EOF 我现在有一个小小的折腾群,里面聚集了一些喜欢折腾的小伙伴。 在不发广告的情况下,我们在里面会一起聊聊软件、HomeLab、编程上的一些问题,也会在群里不定期的分享一些技术沙龙的资料。 喜欢折腾的小伙伴欢迎扫码添加好友。(请注明来源和目的、实名入群,否则不会通过审核) [](https://zhuanlan.zhihu.com/p/56159997) 本文使用「署名 4.0 国际 (CC BY 4.0)」许可协议,欢迎转载、或重新修改使用,但需要注明来源。 **[署名 4.0 国际 (CC BY 4.0)](https://link.zhihu.com/?target=https%3A//creativecommons.org/licenses/by/4.0/deed.zh)** 本文作者: 苏洋 创建时间: 2021年02月06日 统计字数: 6822字 阅读时间: 14分钟阅读 本文链接: [https://soulteary.com/2021/02/06/how-to-make-and-use-a-self-signed-certificate.html](https://link.zhihu.com/?target=https%3A//soulteary.com/2021/02/06/how-to-make-and-use-a-self-signed-certificate.html)

bigood

2023年3月31日 10:02

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

分享

链接

类型

密码

更新密码